Eine faszinierende Methode IT Projekte zu entwickeln ist die Sandbox.

Dabei handelt es sich wie gesagt um einen Sandkasten. Die Metapher steht dafür, dass man erst einmal sein Projekt in einer von der Außenwelt abgeschirmten Umgebung entwickelt und ggf. auch laufen lässt.

Die Gründe dafür sind vielfältig:

- Der Entwickler soll nicht auf das Firmennetzwerk zugreifen können

- Abstürze reißen nicht gleich andere Anwendungen mit runter (BluScreen)

- Die Anwendung soll höchstmöglichen Schutz vor Viren und ähnlichem bieten.

Die Firma Rhode und Schwarz stellt neuerdings diese Einrichtung auch Privatanwendern zur Verfügung.

Wie kamen wir dazu?

Bisher haben wir unser Online Banking immer mit dem Browser IRON durchgeführt. Der Hersteller verspricht eine besondere HÄRTUNG gegen Angriffe von außen.

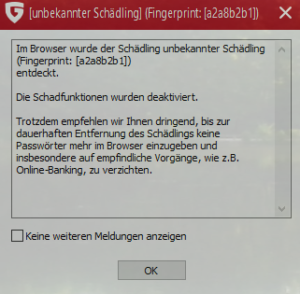

Bis wir eines Tages von unserem zuverlässigen Virenscanner von G-Data folgende Meldung bekam:

Das bedeutet, jemand „horcht“ die Tastatur ab, keine Ahnung woher dieser Virus kam. Da wir von einigen Kunden das Sandbox Prinzip kannten, machten wir uns auf die Suche und fand die BitBox.

Was ist die Sandbox (BitBox) und wie funktioniert sie?

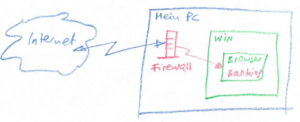

Nun dieses Programm stellt ein eigenes Betriebssystem in einer Virtuellen Maschine bereit – darin ist der Internet Browser fest verdrahtet.

Mit dem Programmstart, startet also z.B ein komplett eigenes Windows oder Linux und der Benutzer sieht nach einer Minute einen neuen Browser, der keinerlei Zugriff auf den restlichen PC hat.

Die virtuelle Maschine befindet sich auf der Festplatte und ist gegen Veränderung geschützt.

Sicherlich ist das keine 100%ige Sicherheit aber die Hürde ist schon sehr sehr hoch. Selbst wenn einmal ein Virus gefangen wird: bei jedem Neustart wird die unversehrte Kopie von der Festplatte geladen. Zugriff auf den Rechner hat der Browser nur bei Downloads, z.B. von Kontoauszügen.

Selbst wenn einmal ein Virus gefangen wird: bei jedem Neustart wird die unversehrte Kopie von der Festplatte geladen. Zugriff auf den Rechner hat der Browser nur bei Downloads, z.B. von Kontoauszügen.

Weitere Themen zur IT Sicherheit:

DOS Attacken, Man in The Middle, Phishing,

Trojaner.

Man in The Middle

- Hans sitzt vor seinem PC und wählt seine Bank an.

- Bösewicht hat die Seite der Bank täuschend echt kopiert

- Bösewicht lenkt die Anfrage von Hans auf seine Seite um und hat damit Kontonummer und Passwort

Bösewicht braucht jetzt nur noch eine TAN um Geld zu klauen.

Bösewicht braucht jetzt nur noch eine TAN um Geld zu klauen.- Die TAN bekommt er, indem er einen Abbruch produziert und die TAN abspeichert, sich dann davonmacht.